DeepSeek春节期间遭大规模网络攻击,安全形势严峻

AI导读:

DeepSeek春节期间遭遇大规模网络攻击,多位用户反馈难以登录和使用。奇安信透露攻击烈度急剧升级,涉及多个僵尸网络。美国海军发出警告信禁止使用DeepSeek模型。此次事件再次凸显了网络安全问题的重要性。

春节期间,DeepSeek(深度求索)遭遇大规模网络攻击,多位用户反馈难以正常登录和使用该服务,频繁出现宕机现象。这一事件引发了海内外空前的关注。

1月30日,据澎湃新闻报道,网络安全公司奇安信透露,DeepSeek线上服务遭受的攻击烈度突然急剧升级,攻击指令数量较1月28日暴增上百倍。奇安信Xlab实验室观测到,至少有2个僵尸网络参与了此次攻击,共发起了两波次猛烈的网络攻击。

奇安信安全专家指出,攻击手段从最初的SSDP(Simple Service Discovery Protocol,简单服务发现协议)和NTP(Network Time Protocol,网络时间协议)反射放大攻击,升级为1月28日的大量HTTP代理攻击,再到现阶段以僵尸网络为主的攻击。攻击者不断采用新的技术和手段,持续对DeepSeek发起猛烈攻击,使得其面临的安全挑战愈发严峻。

据央视新闻此前报道,1月28日,DeepSeek官网显示其线上服务遭受了大规模恶意攻击。奇安信安全专家进一步透露,这些网络攻击的IP地址均来自美国。

通过对DeepSeek近一个月的持续监测,奇安信发现攻击模式从最初的易被清洗的放大攻击,逐步升级为防御难度更高的HTTP代理攻击,现阶段已演变为以僵尸网络为主的攻击模式。攻击者利用多种攻击技术和手段,持续对DeepSeek发起攻击。

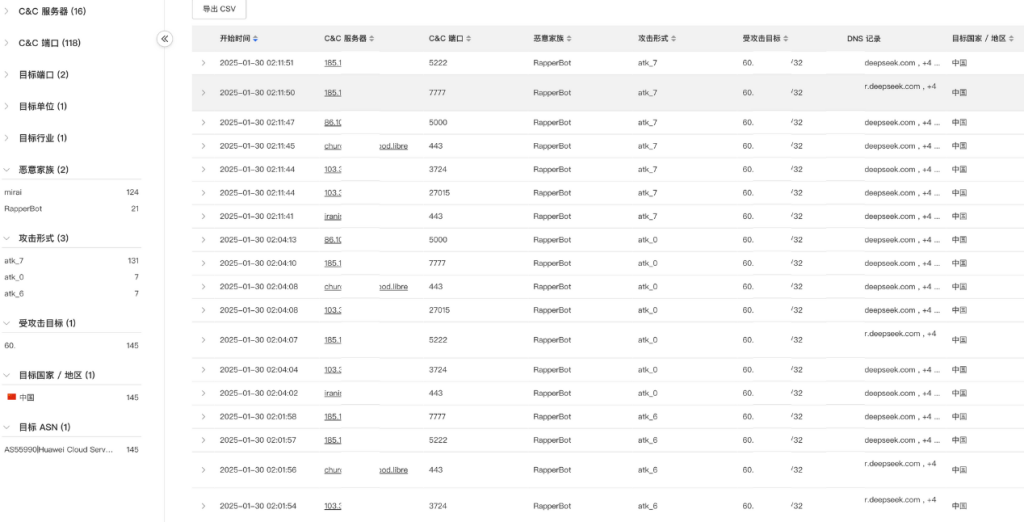

1月30日凌晨,奇安信观察到2个Mirai变种僵尸网络——HailBot和RapperBot参与了此次攻击。此次攻击共涉及16个C2服务器的118个C2端口,分为凌晨1点和凌晨2点两个波次进行。

部分攻击指令详情。

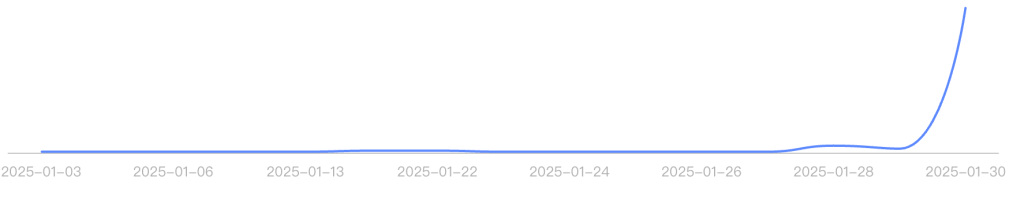

攻击指令趋势。

僵尸网络的加入标志着职业黑客开始下场参与攻击,这进一步说明了DeepSeek面对的攻击方式持续进化和复杂化,防御难度不断增加,网络安全形势愈发严峻。

具体而言,僵尸网络是由攻击者通过恶意软件感染并控制的设备网络。攻击者通过命令与控制(C&C)服务器向这些设备发送指令,执行各种任务,如向目标服务器发起DDoS攻击,持续增加攻击规模和强度,耗尽目标服务器的网络带宽和系统资源,导致其无法响应正常业务,最终瘫痪或服务中断。

此次采用的HailBot和RapperBot两个僵尸网络常年活跃于全球范围内,专业为他人提供DDoS攻击服务。其中,RapperBot平均每天攻击上百个目标,高峰时期指令上千条;而HailBot的攻击更为稳定,平均每天攻击指令上千条,攻击上百个目标。

从攻击指令趋势和攻击目标地区分布图可以看出,这两个僵尸网络“接单”频繁,符合典型的“职业打手”特征。奇安信安全专家认为,尽管僵尸网络攻击是一种古老的攻击方式,但其依然有效且屡试不爽。

对于此次DeepSeek遭受的攻击,奇安信表示,随着国内科技领域的不断崛起,国外黑客的恶意攻击也日益增多。这些攻击可能导致服务中断、数据泄露等严重后果,因此企业必须加强网络安全防护。

此外,据环球时报报道,美国海军已发送警告信,要求其工作人员不得使用DeepSeek模型。这一举措进一步凸显了DeepSeek在全球范围内的广泛关注和影响。

DeepSeek自发布以来便引发了世界范围内的广泛关注。除夕当天,DeepSeek悄无声息地发布了开源多模态模型Janus-Pro。1月27日早间,DeepSeek应用曾登顶苹果中国地区和美国地区应用商店免费APP下载排行榜,在美区下载榜上甚至超越了ChatGPT。

据美国全国广播公司(NBC)报道,美国总统特朗普在当地时间1月27日的共和党会议上表示,中国人工智能初创公司DeepSeek的AI技术给美国科技企业敲响了“警钟”,美国公司需要专注于竞争以赢得胜利。

此次DeepSeek遭受的大规模网络攻击事件再次提醒我们,随着科技的不断发展,网络安全问题日益凸显。企业必须加强网络安全防护,以应对日益复杂的网络攻击。

郑重声明:以上内容与本站立场无关。本站发布此内容的目的在于传播更多信息,本站对其观点、判断保持中立,不保证该内容(包括但不限于文字、数据及图表)全部或者部分内容的准确性、真实性、完整性、有效性、及时性、原创性等。相关内容不对各位读者构成任何投资建议,据此操作,风险自担。股市有风险,投资需谨慎。如对该内容存在异议,或发现违法及不良信息,请发送邮件至yxiu_cn@foxmail.com,我们将安排核实处理。